Piratage auto : leçons cybersécurité pour entreprises

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

478 binaires Unix peuvent servir à devenir root sur un système mal configuré. C'est ce que recense GTFOBins , le projet open source monté par Emilio Pinna et Andrea Cardaci, qui est devenu LE bookmark obligatoire de tout pentester Linux. Ce ne sont pas des exploits, hein, mais juste des fonctions...

Le sujet central du lancement de GPT-5.4-Cyber, c'est moins le modèle que le mécanisme d'accès. OpenAI a annoncé une version fine-tunée de GPT-5.4 dédiée aux cas d'usage cybersécurité, avec une particularité assumée : moins de restrictions sur les capacités du modèle, mais accès réservé aux...

YesWeHack était connu pour le bug bounty mais avec l'évolution des attaques et la complexité des systèmes, ils font évoluer leur plateforme pour aller sur une offre plus large autour de la sécurité offensive et de la gestion de l'exposition. Cette évolution stratégique s'accompagne d'une mise à...

YesWeHack était connu pour le bug bounty mais avec l'évolution des attaques et la complexité des systèmes, ils font évoluer leur plateforme pour aller sur une offre plus large autour de la sécurité offensive et de la gestion de l'exposition. Cette évolution stratégique s'accompagne d'une mise à...

Un des OS références dans la sécurité et le pentesting, Kali Linux, est disponible en version 2026.1. Cette édition introduit un nouveau thème par défaut avec un nouvel écran de démarrage et une UX en partie revue. Comme à chaque version, Kali introduit de nouveaux outils :- AdaptixC2 : framework...

Vous avez un serveur, un NAS, quelques services qui tournent chez vous ou au boulot, et vous vous demandez si tout ça est bien sécurisé ? Alors plutôt que d'attendre qu'un petit malin vous le fasse savoir de manière désagréable, autant prendre les devants avec un scanner de vulnérabilités....

Vous connaissez tous Kali Linux , Metasploit et compagnie… Mais est-ce que vous avez déjà vu une IA faire un pentest toute seule ? Genre, VRAIMENT toute seule. Shannon , c'est un framework open source qui lâche un agent IA sur votre code, et qui enchaîne recon, analyse de vulns, et exploitation,...

Dans le monde du hack et du pentesting, le hardware est très important. Lors dans notre dernière conférence sécurité (DevCon 26 de janvier 2026), Christophe Villeneuve avait évoqué le fameux Flipper. PwnPAD est un projet open source et open hardware. Les créateurs propose une plateforme accessible...

IIM est une école créée en 1995 à Paris La Défense. Elle annonce cette semaine un nouveau mastère dédié à l'IA et à la cybersécurité. Cette formation en alternance vise les étudiants Bac+3. Elle vise à former des experts capables de concevoir, sécuriser et auditer des systèmes intégrant des...

Vous utilisez WSL sous Windows mais vous en avez marre de devoir jongler avec les commandes PowerShell dès qu'il s'agit de gérer vos distributions ? C'est vrai que taper du wsl --import ou du wsl --unregister à chaque fois qu'on veut tester une nouvelle instance, ça finit par être un peu lourd....

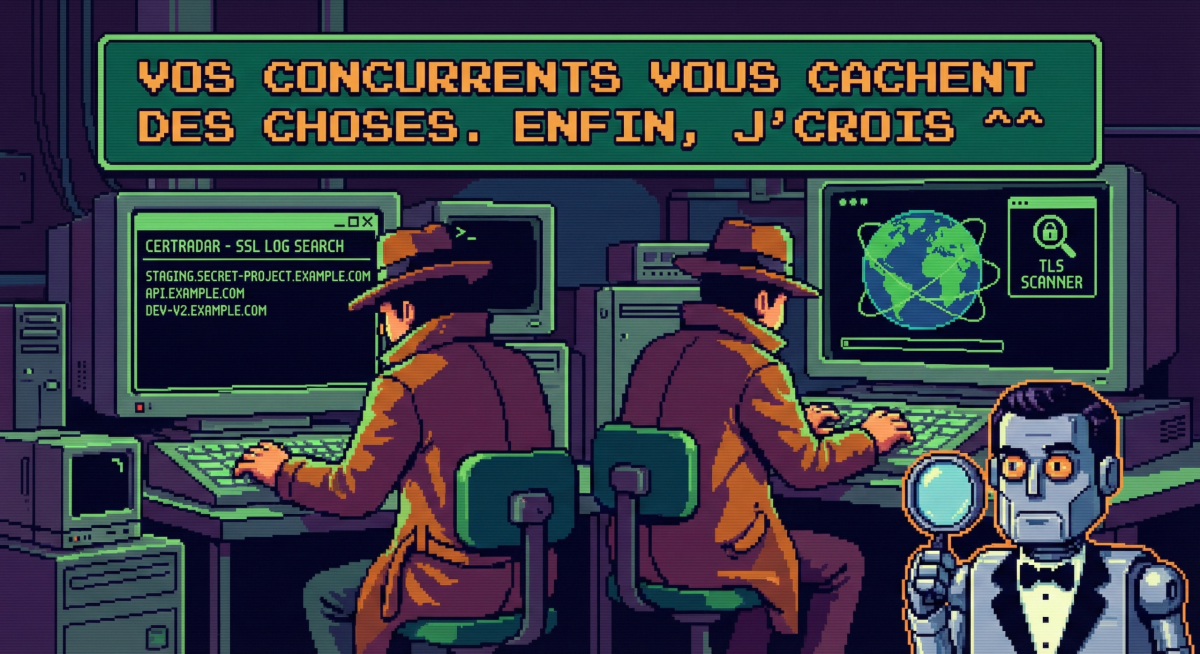

Vos concurrents vous cachent des choses. Enfin, j'crois ^^ Leur infrastructure secrète, leurs projets en cours, leurs lancements prévus... Et pourtant, une bonne partie de tout ça est en fait visible si on sait où regarder... Comment ? Grâce aux logs Certificate Transparency, c'est-à-dire les...