Piratage auto : leçons cybersécurité pour entreprises

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

Quand l'Europe sanctionne Meta : un signal fort pour la conformité numérique La Commission européenne a récemment épinglé Meta, le géant des réseaux...

Pourquoi la sécurité des enfants sur les réseaux sociaux est un signal d'alarme pour votre entreprise La Commission européenne vient de publier des...

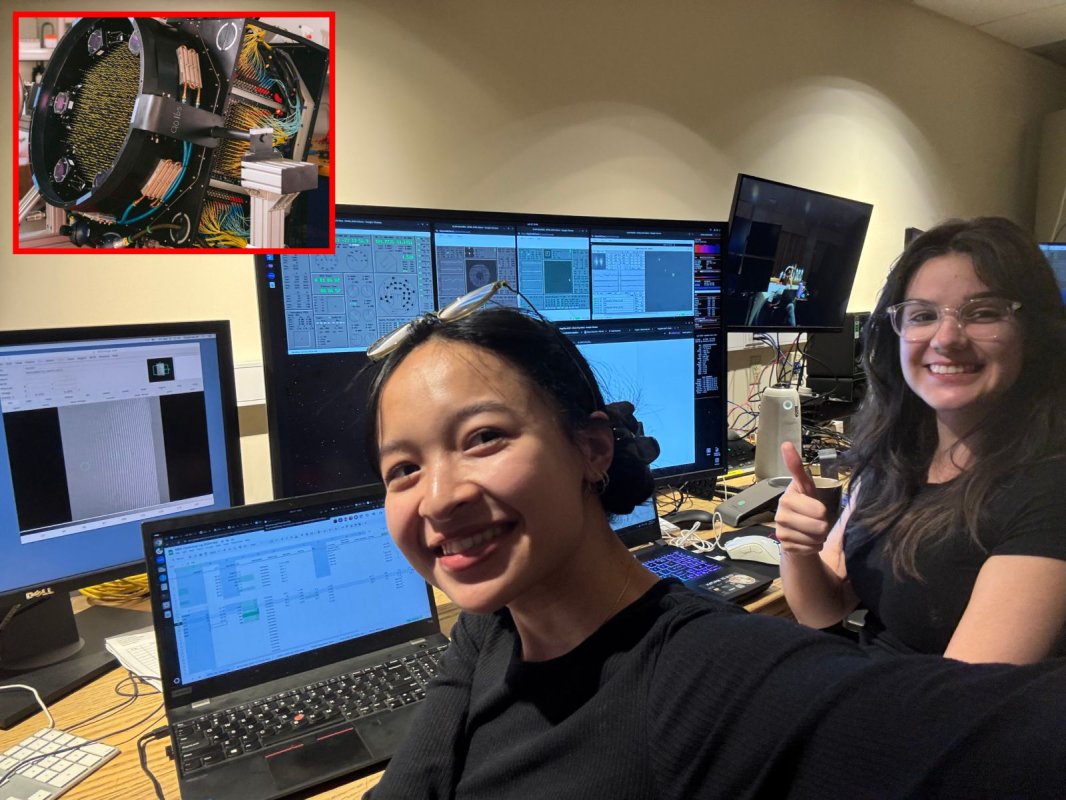

Quand l’exploration spatiale éclaire votre stratégie digitale Imaginez dix étudiants en licence qui, en fouillant des données astronomiques, tombent sur...

L'intelligence artificielle au service de la sécurité de votre présence digitale La cybersécurité est devenue un enjeu majeur pour toute entreprise...

Vos données sont-elles vraiment en sécurité en Europe ? Vous hébergez vos données en France, en Allemagne ou aux Pays-Bas. Vous pensez être protégé....

Le NCSC, l'agence de cybersécurité du Royaume-Uni rattachée au GCHQ (l'équivalent britannique de la NSA américaine, qui s'occupe du renseignement électronique pour l'État), a sorti un boîtier qui s'intercale entre un ordinateur et son écran pour bloquer les attaques transitant par le câble HDMI ou...

478 binaires Unix peuvent servir à devenir root sur un système mal configuré. C'est ce que recense GTFOBins , le projet open source monté par Emilio Pinna et Andrea Cardaci, qui est devenu LE bookmark obligatoire de tout pentester Linux. Ce ne sont pas des exploits, hein, mais juste des fonctions...

Une avancée médicale qui réinvente la logistique des greffes Au printemps 2026, une équipe de chercheurs américains a franchi un cap décisif dans le...

Protection de marque à l’ère de l’IA : les leçons du cas Taylor Swift Taylor Swift a récemment déposé deux empreintes sonores et une photo d’elle...

Docker Desktop bouffe la RAM comme vous le saucisson à l'apéro. Et même quand vous n'utilisez pas cette RAM, d'autres outils comme Lima ou Colima prennent aussi de la RAM. Mais c'était sans compter sur smolvm , le projet de BinSquare et de l'équipe smol-machines, qui s'attaque au problème par un...

Pourquoi un casque gaming peut transformer votre productivité digitale ? Dans un monde où la transformation digitale accélère, les outils que vous utilisez...