Piratage auto : leçons cybersécurité pour entreprises

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Piratage automobile : comment protéger votre entreprise face aux cybermenaces modernes Le 29 avril dernier, le ministère de l'Intérieur a publié son...

Dans un monde numérique où la confidentialité des données est devenue un enjeu stratégique pour les entreprises marocaines, la récente annonce de Proton...

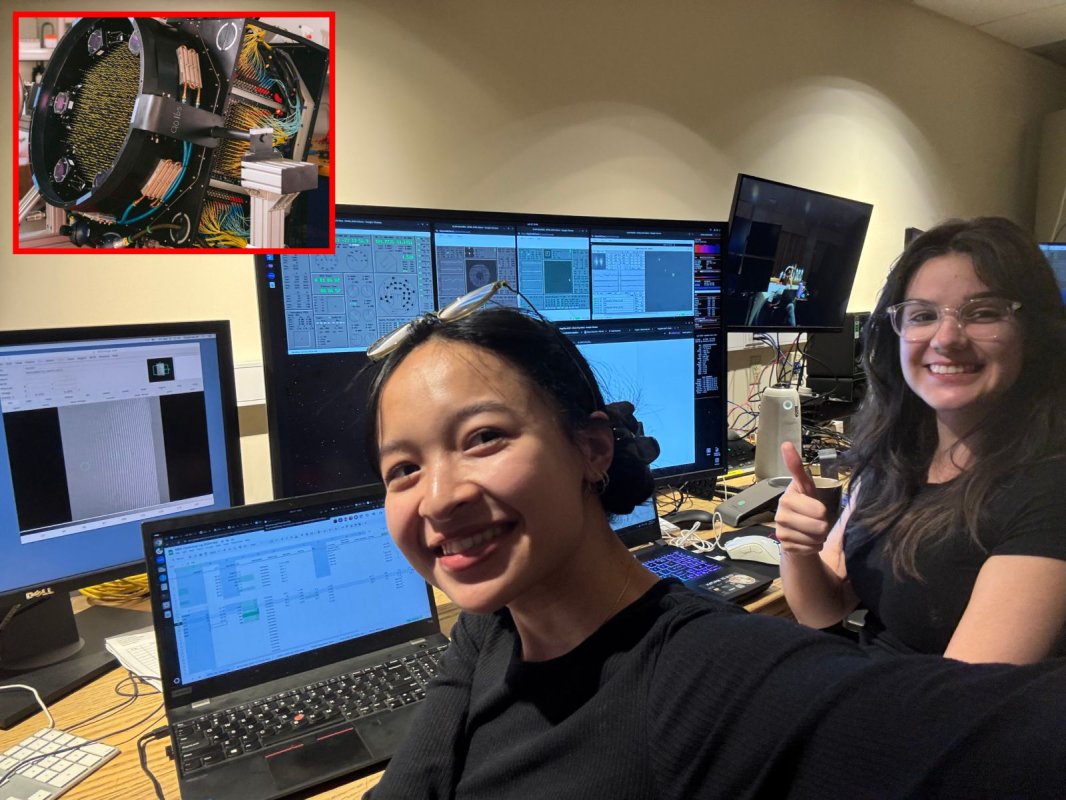

PS5-Linux est là !! Andy Nguyen, le security engineer alias theflow0, vient de publier le hack qui transforme une PS5 Phat (les modèles originaux, pas les Slim ni les Pro) en PC 100% Linux. Et le truc cool c'est que ça marche désormais sur les firmwares 3.xx et 4.xx, et pas seulement sur les...

Quand l’exploration spatiale éclaire votre stratégie digitale Imaginez dix étudiants en licence qui, en fouillant des données astronomiques, tombent sur...

L'intelligence artificielle au service de la sécurité de votre présence digitale La cybersécurité est devenue un enjeu majeur pour toute entreprise...

Quand l'industrie du gaming redéfinit les règles du digital L'annonce de la prochaine Xbox, baptisée "Project Helix", secoue le monde de la tech. Entre...

Avis d'expert de Sean Varley, VP & Chief Evangelist at Ampere ComputingLa Journée de la Terre nous rappelle que les technologies qui façonnent l’économie numérique façonnent aussi notre empreinte environnementale. L’intelligence artificielle est en train de devenir l’une de ces technologies...

Intel dévoile Arc G3 : une révolution pour les consoles portables et le gaming mobile Dans une interview exclusive accordée au site allemand...

Le NCSC, l'agence de cybersécurité du Royaume-Uni rattachée au GCHQ (l'équivalent britannique de la NSA américaine, qui s'occupe du renseignement électronique pour l'État), a sorti un boîtier qui s'intercale entre un ordinateur et son écran pour bloquer les attaques transitant par le câble HDMI ou...

Facturation électronique : une transformation digitale obligatoire pour les entreprises marocaines La réforme de la facturation électronique ne se limite...

478 binaires Unix peuvent servir à devenir root sur un système mal configuré. C'est ce que recense GTFOBins , le projet open source monté par Emilio Pinna et Andrea Cardaci, qui est devenu LE bookmark obligatoire de tout pentester Linux. Ce ne sont pas des exploits, hein, mais juste des fonctions...

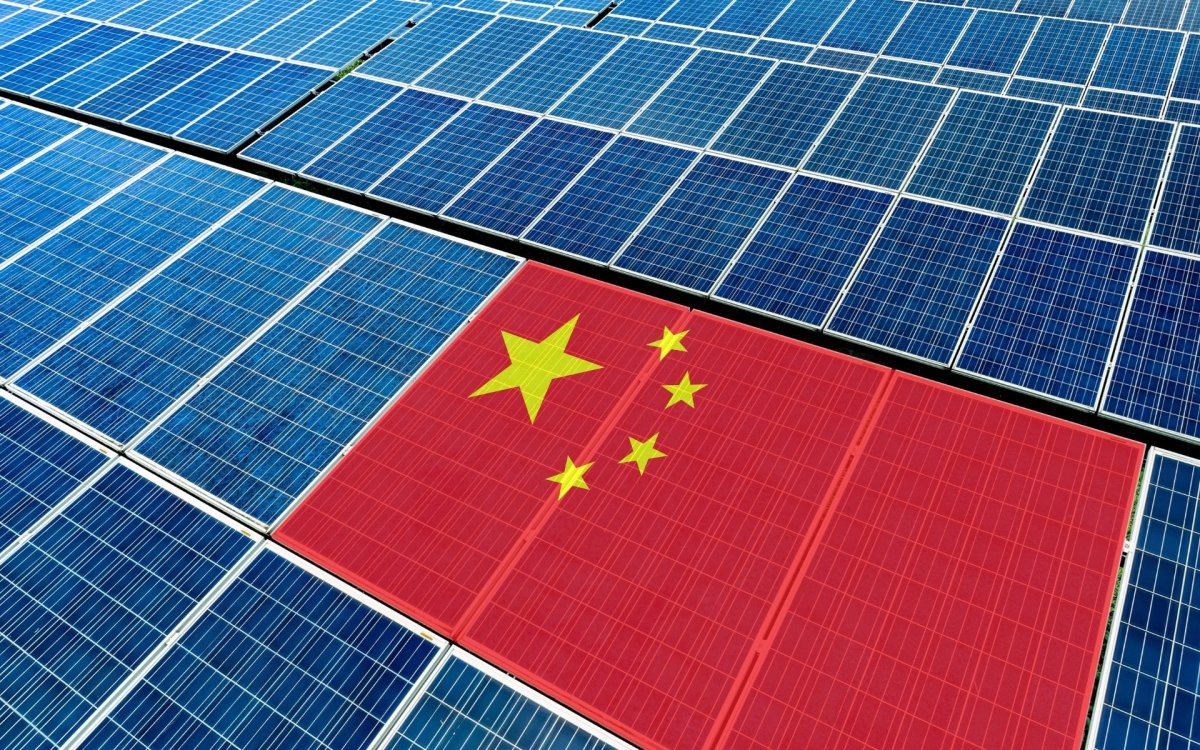

68 GW en un mois : un record solaire qui change la donne La Chine a exporté 68 GW de panneaux solaires en un seul mois. Ce chiffre, vertigineux, marque un...