Protection des mineurs en ligne : enjeux pour les entreprises marocaines

Pourquoi la sécurité des enfants sur les réseaux sociaux est un signal d'alarme pour votre entreprise La Commission européenne vient de publier des...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Pourquoi la sécurité des enfants sur les réseaux sociaux est un signal d'alarme pour votre entreprise La Commission européenne vient de publier des...

L'update d'avril de l'extension Python Environments pour Visual Studio arrive ! Cette update annonce un démarrage plus rapide et une disponibilité améliorée. Le temps de démarrage est LA nouveauté. Pour améliorer le démarrage, plusieurs changements ont été fait :- Pipenv, pyenv et peotry ne sont...

L'intelligence artificielle au service de la sécurité de votre présence digitale La cybersécurité est devenue un enjeu majeur pour toute entreprise...

Les LLM sont de plus en plus utilisés par les attaquants. En dépit des garde-fous mis en place, ceux-ci peuvent les manipuler afin de restreindre les capacités de détection des SOC.

478 binaires Unix peuvent servir à devenir root sur un système mal configuré. C'est ce que recense GTFOBins , le projet open source monté par Emilio Pinna et Andrea Cardaci, qui est devenu LE bookmark obligatoire de tout pentester Linux. Ce ne sont pas des exploits, hein, mais juste des fonctions...

Imaginez des montres connectées, des lunettes de réalité augmentée ou des capteurs IoT qui fonctionnent des jours, voire des semaines, sans recharge....

Entre l’explosion des contenus générés par l’intelligence artificielle et la manipulation des écoutes, le streaming musical traverse une crise...

Vous connaissez probablement Wild Gunman sur NES, ce petit jeu de tir au Zapper avec des cowboys pixellisés. Mais la version originale, c'est autre chose. En 1974, Nintendo sort une borne d'arcade imaginée par Gunpei Yokoi lui-même, avant qu'il ne devienne la légende derrière la Game Boy. Au lieu...

Si vous avez installé Bitwarden CLI via npm entre 17h57 et 19h30 PM (heure de New York) ce 22 avril, faut faire le ménage sur votre machine de toute urgence !! En effet, le package @bitwarden/cli version 2026.4.0 a été compromis durant 93 minutes, et le malware qui s'y trouvait a fait des dégâts...

Bruno, alternative à Postman, est disponible en v3.3.0.De nombreux bugs ont été fixés mais cette version apporte aussi de nombreux nouveautés :- support de l'authentification OAuth- query builder pour GraphQL pour construire rapidement des requêtes et des schémas- ajout de Proxy Auto-Configu et du...

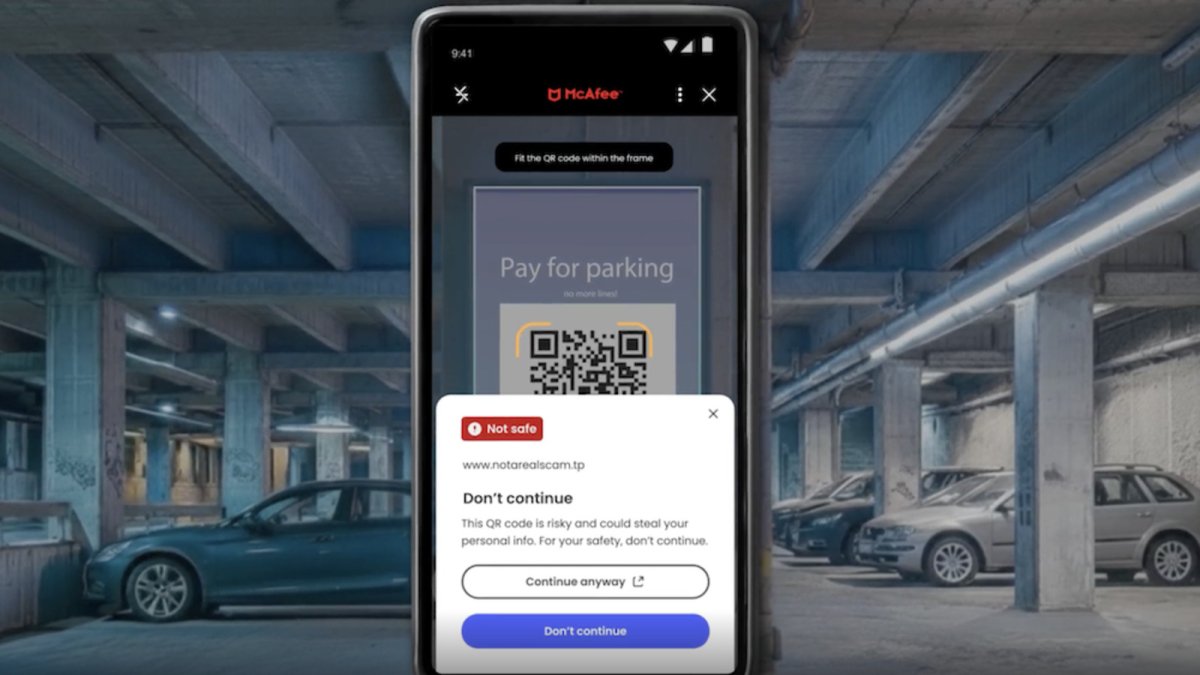

Quishing : la nouvelle menace qui cible vos équipes et vos clients Les QR codes sont devenus incontournables dans notre quotidien numérique. Au Maroc comme...

YouTube étend sa technologie de détection de ressemblance par IA aux agences artistiques et sociétés de management hollywoodiennes. Créateurs, politiques, journalistes en ont bénéficié en premier. C'est au tour des célébrités. Mais détecter un deepfake et le faire disparaître n'est pas du tout la...