Cybersécurité : Protégez votre entreprise des attaques digitales modernes

Une cyberattaque mondiale expose la vulnérabilité des infrastructures digitales Une vaste campagne d'espionnage ciblant des milliers de routeurs...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Une cyberattaque mondiale expose la vulnérabilité des infrastructures digitales Une vaste campagne d'espionnage ciblant des milliers de routeurs...

L’affaire John Deere, ce fabricant de tracteurs contraint de payer 99 millions de dollars et de libérer ses outils de réparation, est bien plus qu’une...

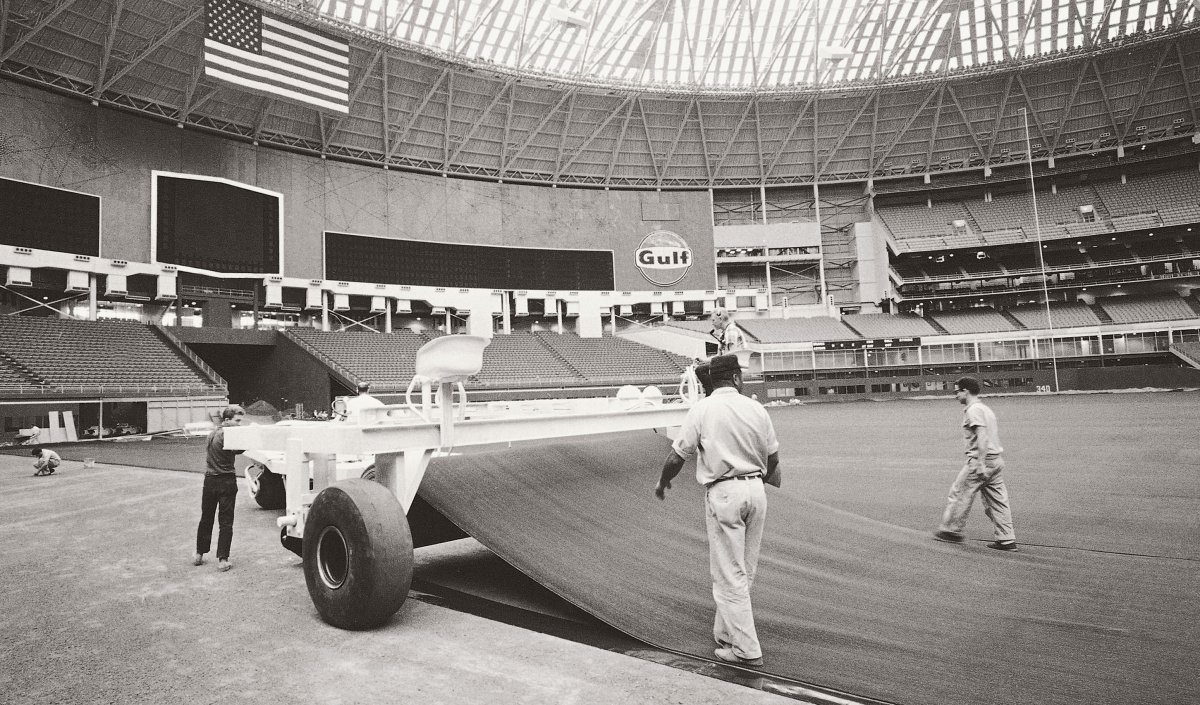

A rare warm spell in January melted enough snow to uncover Cornell University’s newest athletic field, built for field hockey. Months before, it was a meadow teeming with birds and bugs; now it’s more than an acre of synthetic turf roughly the color of the felt on a pool table, almost digital in...

Nutanix annonce une intégration (certifiée) de MongoDB Ops Manager dans l'offre Database Service de l'éditeur. Cette intégration doit permettre une meilleure administration et coordonation entre infrastructure et la base de données. Ops Manager de MongoDB est là pour automatiser l'administration...

Dans un monde numérique où la réputation se construit et se détruit en un clic, la transparence des leaders est devenue un capital immatériel crucial....

Un simple problème technique chez un géant comme Microsoft peut paralyser des milliers d'utilisateurs. Récemment, une mise à jour de Bing a rendu la...

La récente cyberattaque contre KFC France, exposant des données clients sensibles, sonne comme un rappel brutal pour toutes les entreprises, y compris au...

J'sais pas si vous vous en rendez compte mais les agents IA qui codent sur votre machine ont accès à vos clés SSH, vos credentials AWS, votre Keychain et compagnie. Ils ont accès à TOUT ! C'est comme filer les clés de votre appart à un gars que vous avez croisé sur le parking de Leclerc y'a pas 5...

La chaîne YouTube Asianometry vient de publier une vidéo qui retrace l'histoire du VLIW, une architecture de processeur née dans les années 80 et longtemps considérée comme un échec. Sauf que cette technologie, enterrée avec l'Itanium d'Intel, refait surface dans les puces dédiées à l'intelligence...

Dans l'écosystème numérique actuel, la visibilité locale n'est plus une option, mais une nécessité stratégique. Pour les entreprises marocaines,...

Un passionné a tenté de récupérer son Pokémon coincé dans un Pokéwalker, ce petit podomètre vendu avec Pokémon HeartGold sur DS en 2009, après avoir perdu la cartouche de jeu. Entre reverse engineering du protocole infrarouge et manipulation du générateur de nombres aléatoires, la tentative est...

49 jours, les amis, c'est la durée de vie d'un Mac avant que son réseau TCP ne s'effondre dans un silence assourdissant. Il suffit d'un overflow d'entier 32 bits dans le kernel XNU, une horloge interne qui se bloque, et hop, plus moyen d'ouvrir la moindre connexion. Le ping marche toujours, parce...