Simulation de Phishing : Protégez Votre Entreprise au Maroc

Au Maroc, la transformation digitale des entreprises s'accompagne d'une menace croissante : les cyberattaques. Les TPE, PME et grands groupes ne sont plus...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Au Maroc, la transformation digitale des entreprises s'accompagne d'une menace croissante : les cyberattaques. Les TPE, PME et grands groupes ne sont plus...

– Article invité, rédigé par Vincent Lautier, contient des liens affiliés Amazon – En mai dernier, je vous parlais de mon coup de cœur pour le Revodok Max 213, un dock très complet , Thunderbolt 4, qui faisait déjà des miracles sur mon bureau. Sauf que voilà, les mois ont passé, et je suis un geek...

Imaginez une technologie qui fonctionne sans interruption, optimisant ses ressources et collectant des données précieuses en temps réel. C'est la promesse...

Dans un marché saturé, la différenciation est la clé de la visibilité. L'actualité récente autour d'un smartphone intégrant un composant factice pour...

Dans un monde numérique en perpétuelle évolution, la capacité à anticiper les risques et à sécuriser ses actifs est primordiale. L'initiative Stargaze...

L'annonce d'un possible retour de la Nvidia Shield offre une métaphore puissante pour les entreprises : dans l'univers numérique, l'innovation est un cycle...

Alors que les premières images du Samsung Galaxy S26 Ultra font le tour du web, elles révèlent bien plus qu'un simple design de smartphone. Elles incarnent...

Dans un marché en constante évolution, savoir quand pivoter est aussi crucial que savoir quand innover. L'annonce récente de LG, suivant Sony et TCL,...

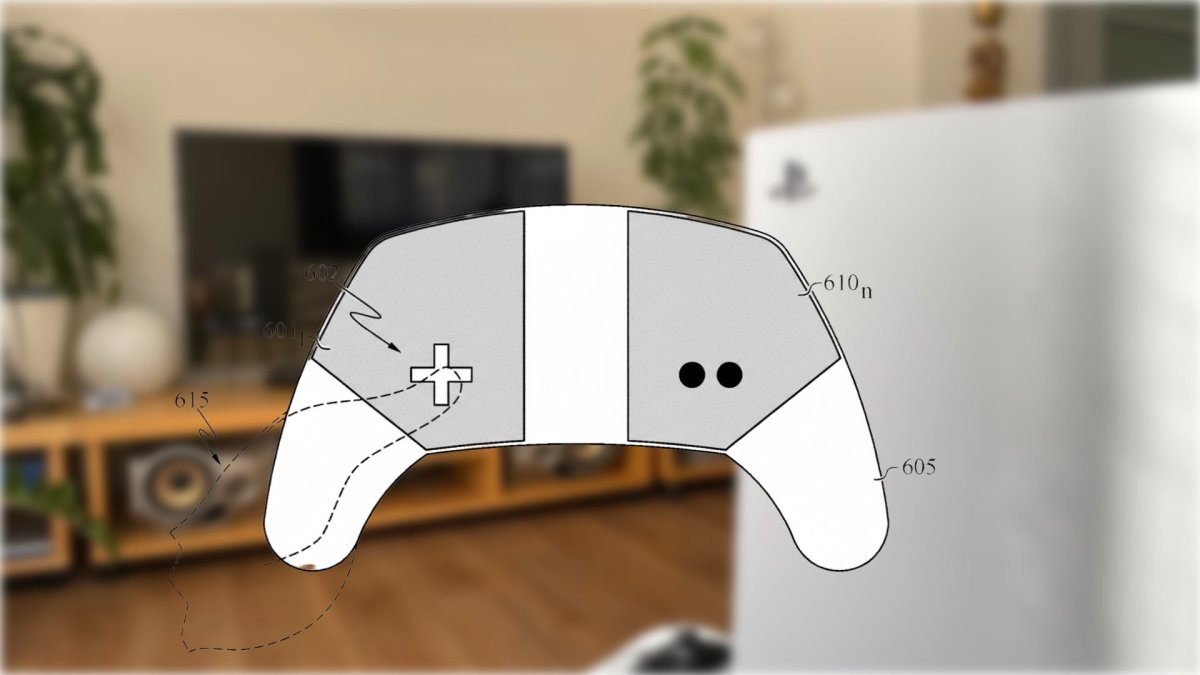

L'Innovation Sony : Quand le Matériel Devient Logiciel Le dépôt récent d'un brevet par Sony, imaginant une manette PlayStation aux boutons amovibles et...

Une récente décision du tribunal judiciaire de Paris, ordonnant à des fournisseurs de VPN de bloquer l'accès aux contenus piratés, marque un tournant....

Notre vulnérabilité démarre débutnovembre 2025 quand Graham Helton, chercheur en sécurité, communique à l'équipe sécurité de Kubernetes une vulnérabilité dans les autorisations dans la gestion des rôles, le RBAC. Cette faille permet de contourner la sécurité RBAC et de pouvoir exécuter un code...

Dans l'écosystème digital actuel, l'expérience utilisateur (UX) mobile est un pilier fondamental de la performance en ligne. Saviez-vous que des paramètres...