Cyberattaque La Poste : Sécurité Digitale pour Entreprises Marocaines

L'attaque informatique subie par La Poste, revendiquée par un groupe de hackeurs, rappelle une vérité cruciale : aucune entreprise n'est à l'abri. Pour les...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

L'attaque informatique subie par La Poste, revendiquée par un groupe de hackeurs, rappelle une vérité cruciale : aucune entreprise n'est à l'abri. Pour les...

Si vous utilisez GitHub Copilot ou ChatGPT pour coder plus vite, voici une nouvelle qui va peut-être vous refroidir un peu. Une fintech a découvert que des attaquants avaient extrait des données clients via un endpoint API qui n'était documenté nulle part. Personne dans l'équipe ne se souvenait...

Le prochain événement du ParisJUG aura lieu le 13 janvier à partir de 19h19h30 à 19h50 : Quand les tests de performance deviennent un critère d’acceptanceDans un cycle de déploiement continu, la réussite des tests fonctionnels ne suffit plus à garantir la qualité d’une version. Ces tests vérifient...

Gitea est une alternative aux plateformes GitHub et GitLab. La version 1.25.3 fixe plusieurs problèmes de sécurité, corrige de nombreux bugs et améliore la stabilité de l'outil. Par rappel, Gitea est écrit en Go. Désormais, la plateforme utilise Go 1.25.5. Il s'agit d'une évolution mineure.Cette...

Historiquement connu pour pratiquer la double extorsion, Cl0p semble s’en être éloigné depuis 2023, privilégiant l’exploitation en masse de vulnérabilités pour voler des données à ses victimes. Et faire régulièrement sauter les compteurs.

Le groupe suit son mode opératoire désormais bien rodé de vol de données en masse en exploitant une vulnérabilité sur des systèmes exposés directement sur Internet. Cette fois-ci, ce sont les serveurs de fichiers CenterStack qui sont concernés.

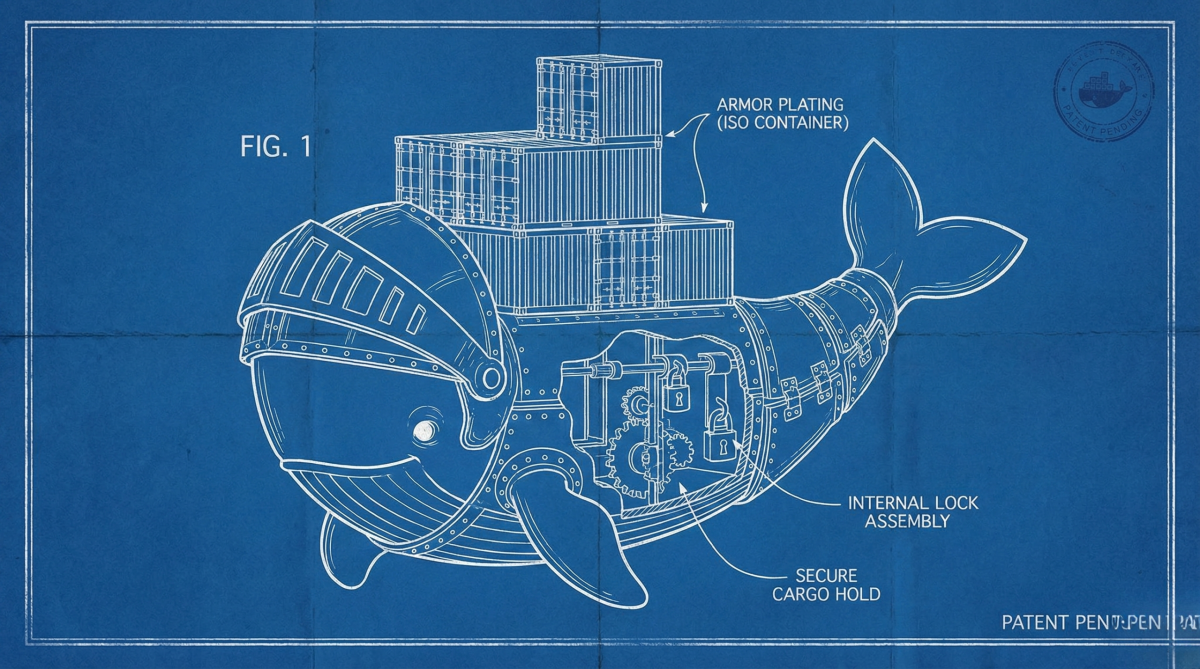

La sécurité dans les infrastructures conteneurs est un sujet sensible, et parfois critique. De nombreuses images sont anciennes, pis, des milliers d'images ne sont pas patchés. Les attaques contre la supply chain logicielle ont explosé en 2025, personne, ni aucune technologie, n'est épargnée. Ce...

Si vous utilisez des conteneurs Docker au quotidien, vous allez sauter de joie car Docker vient d'annoncer que ses Docker Hardened Images (DHI), ces fameuses images ultra-sécurisées qui étaient réservées aux entreprises prêtes à cracher le pognon, sont maintenant gratuites pour tout le monde. Et...

Les prédictions de Mike Milinkovich, Directeur Général, Eclipse FoundationAlors que 2025 touche à sa fin, beaucoup d'entre nous se retrouvent à réfléchir à une année de changement remarquable et à regarder vers ce qui se trouve au-delà de l'horizon. La fin de l'année apporte souvent un mélange de...

Vous voyez cette liseuse Kindle qui traîne sur votre table de chevet depuis des années ? Mais si, ce truc que vous avez oublié dans un coin parce que vous n’aimez pas lire, qui est toujours connecté au Wi-Fi, et qui contient votre numéro de carte bleue pour acheter des bouquins en un clic ?...

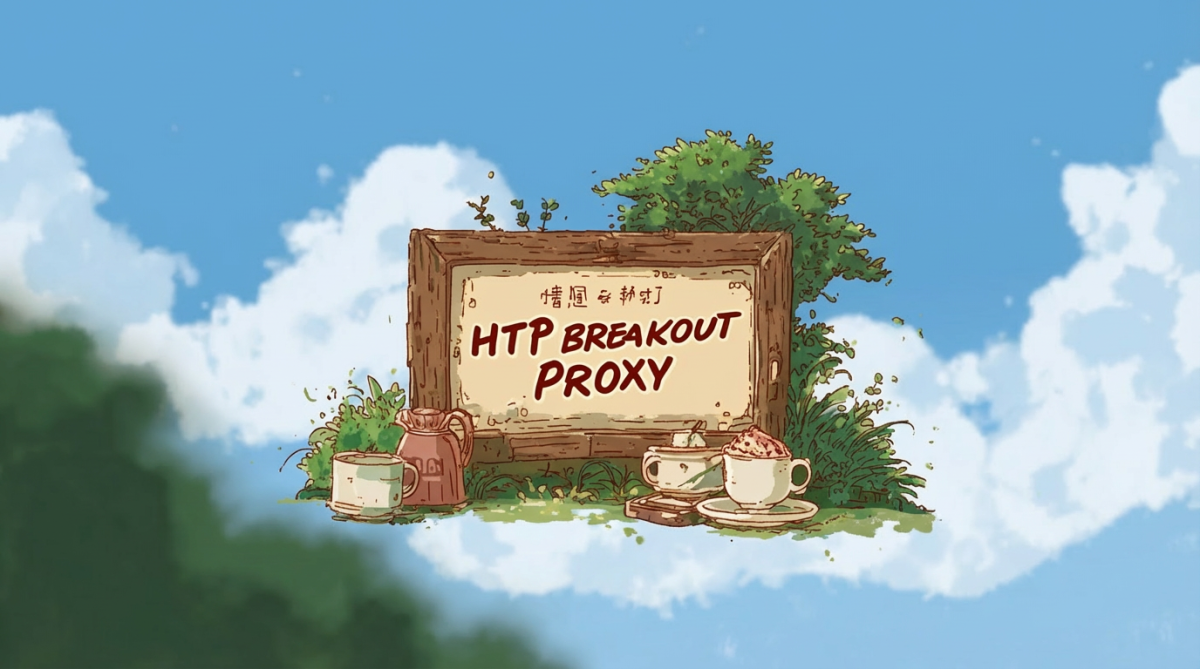

Pendant que Burp Suite avale 500 Mo de RAM au démarrage, HTTP Breakout Proxy lui, tient dans un binaire de quelques Mo qui disparaît dès que vous fermez le terminal. Alors HTTP Breakout Proxy c’est quoi ? Hé bien les amis, c’est un proxy HTTP/HTTPS écrit en Go qui intercepte le trafic...

Deno n'est pas mort et le prouve avec la disponibilité de la version 2.6 qui introduit beaucoup de bonnes choses. 1 / exécuter des paquets binaires avec dxCette version introduit un nouvel outil : dx. Il se présente comme un npx à la sauce Deno ! Il se comporte comme deno run avec des nuances sur...