Arnaque au faux RIB : Une faille digitale coûte 96 400€ et une condamnation

Un notaire vient d'être condamné par la justice pour une faille de sécurité digitale qui a coûté 96 400 euros. L'erreur ? Avoir transmis un RIB par email...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Un notaire vient d'être condamné par la justice pour une faille de sécurité digitale qui a coûté 96 400 euros. L'erreur ? Avoir transmis un RIB par email...

La récente mise à jour de l'application Carte Vitale, qui bloque les gestionnaires de mots de passe et neutralise l'accessibilité, est bien plus qu'un...

Dans un paysage digital marocain en pleine effervescence, la sécurité et la performance de votre site web sont des piliers de votre réussite en ligne....

L'affaire du piratage d'Axios et l'implication présumée de groupes cybercriminels sophistiqués rappellent une vérité cruciale pour les entreprises...

Les API, piliers invisibles de votre écosystème digital, sont aussi la cible privilégiée des cybercriminels. Pour les entreprises marocaines en pleine...

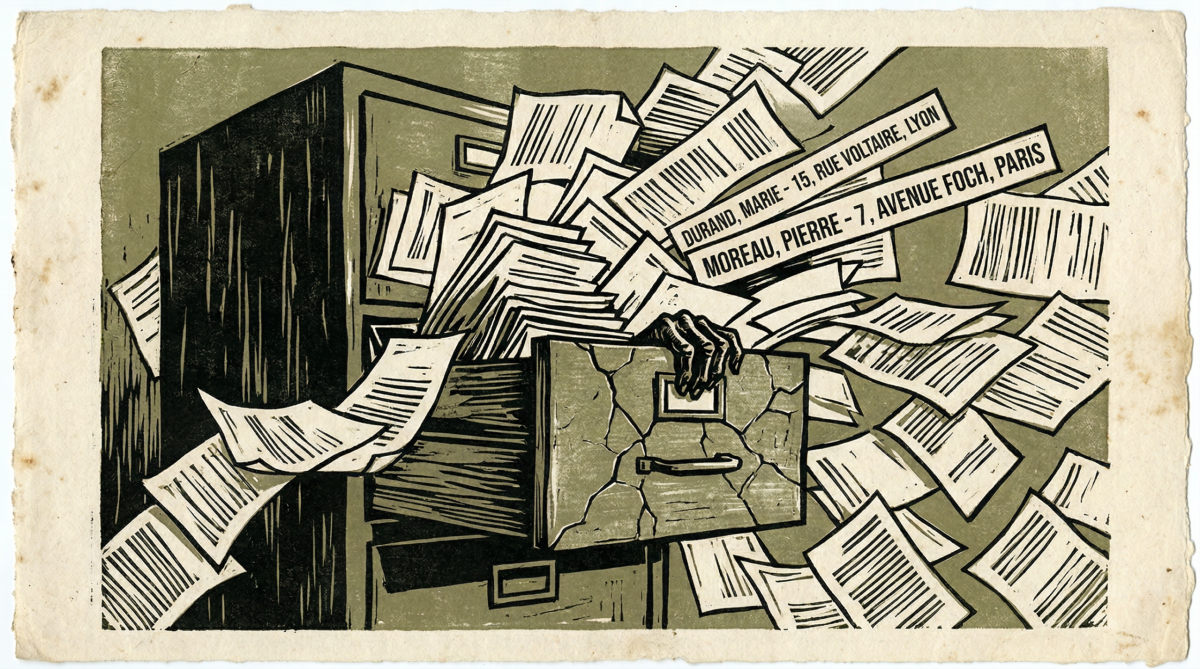

Le fichier national qui recense toutes les armes détenues en France vient de se faire trouer en version XXL ! En effet, un affreux pirate a réussi à exfiltrer les données liées à la possession de plus de 62 000 armes, et parmi elles, les noms, prénoms, dates de naissance, adresses email et surtout...

Si vous auto-hébergez vos propres services parce que VOUS AVEZ DU TEMPS GRÂCE A VOTRE BULLSHIT JOB SURPAYÉ, vous connaissez la chanson... il vous faut un reverse proxy type Nginx Proxy Manager pour router le trafic, un tunnel Cloudflare ou WireGuard pour exposer vos services sans ouvrir de ports,...

Armis vient de publier son Trusted Vibing Benchmark, un support qui le développement par l'IA. L'éditeur a évolué 18 modèles de génération de codes. Armis a mis en évidence le manque de sécurité de ces codes. Le buffer overflow reste un des failles les plus critiques, ainsi que dans...

L’affaire est édifiante : un cabinet d’orthodontie perd 56 344 euros suite à une fraude au faux RIB, et sa banque, le Crédit Agricole, est condamnée...

Dans l'écosystème digital marocain en pleine expansion, la résilience de votre entreprise ne se mesure plus seulement à la robustesse de vos serveurs, mais...

Dans l'écosystème numérique actuel, une faille de sécurité sur votre matériel réseau peut compromettre l'intégrité de toute votre présence en ligne....

-- Article en partenariat avec Surfshark -- Vous avez probablement déjà un gestionnaire de mots de passe. Vous avez activé la double authentification partout où c'est possible. Peut-être même que vous hébergez vos propres services sur un NAS, avec un pare-feu correctement configuré. C'est...