Cyberattaque d'un e-commerce : Sécurisez votre site web au Maroc

L'actualité récente d'un site e-commerce français, spécialisé dans les batteries, victime d'un vol de données client, sonne comme un avertissement pour...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

L'actualité récente d'un site e-commerce français, spécialisé dans les batteries, victime d'un vol de données client, sonne comme un avertissement pour...

La refonte des applications ExpressVPN autour du framework Qt est une étude de cas révélatrice sur la gestion de la dette technique. Pour votre entreprise...

Un milliard d'utilisateurs Android sont exposés à des failles critiques. Pour les entreprises marocaines, cette vulnérabilité technologique dépasse le...

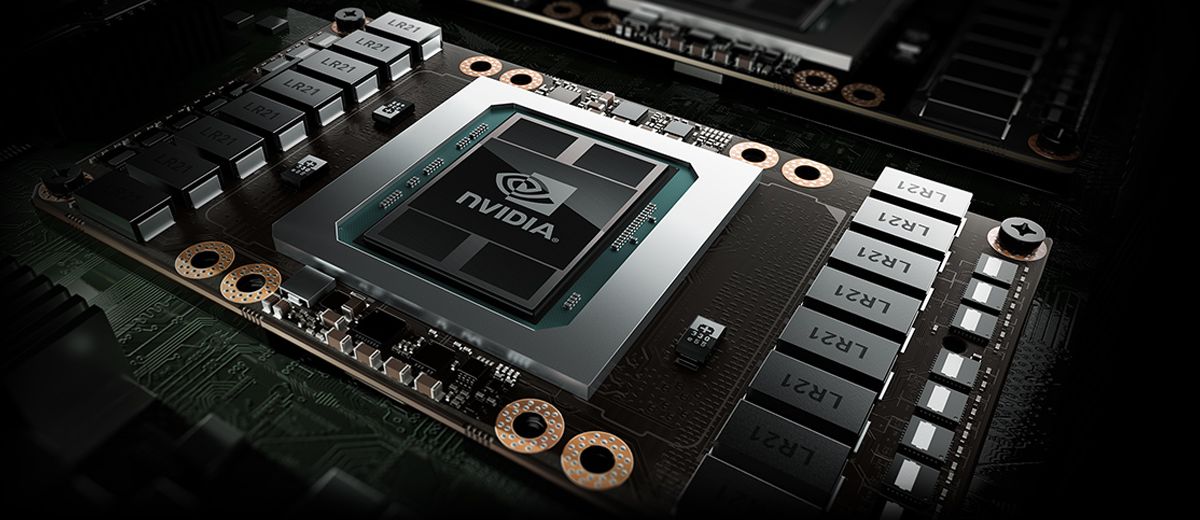

Une mise à jour logicielle peut-elle paralyser votre activité ? L'incident récent entre Arch Linux et NVIDIA rappelle aux entreprises l'importance critique...

Dans un paysage marocain où le travail hybride s'impose, la sécurité des données est la pierre angulaire de toute stratégie digitale réussie. Mais votre...

Bon, vous avez tous vu passer cette histoire des documents Epstein mal censurés, j'imagine ? En effet, des journalistes ont réussi à récupérer une bonne partie des informations censées être masquées dans les fichiers judiciaires... ça peut impressionner mais n'allez pas croire que ce soit quelque...

Dans une tribune au « Monde », la directrice d’études à l’EHESS documente la déliquescence du reseau numérique russe, et y voit un reflet des failles du Kremlin, à rebours des discours belliqueux et souverainistes que Vladimir Poutine porte sur la scène internationale.

L'attaque informatique subie par La Poste, revendiquée par un groupe de hackeurs, rappelle une vérité cruciale : aucune entreprise n'est à l'abri. Pour les...

Vous avez peut-être une caméra Tapo C200 qui tourne chez vous pour surveiller le chat, le bébé ou l'entrée. C'est mon cas et j'adore cette caméra mais j'ai une mauvaise à vous annoncer... Le chercheur en sécurité Simone Margaritelli (alias evilsocket) vient de passer 150 jours à la disséquer et le...

Les KVM sont des modules matériels que l'on connecte à un serveur, un PC pour simuler un utilisateur physiquement présent. Il permet de prendre la main à distance et simuler le clavier et la souris. Le constructeur Sipeed propose des KVM peu chères et largement diffusés. Mais le hardware n'est pas...

Voilà un outil qui va plaire à ceux qui chassent les failles de sécurité... Ce projet s'appelle Security Skills et c'est un système de compétences pour agents IA (genre Claude Code ou Gemini CLI) qui transforme votre proxy mitmproxy en chasseur de failles automatisé. Vous lui dites "trouve-moi...

Vous avez un vieux thermostat Nest que Google a décidé de lâcher ? Une Xbox dont le lecteur de disque a claqué mais que Microsoft refuse de réparer ? Un frigo Samsung qui vous balance des pubs alors que vous voulez juste savoir si vous avez encore du lait ? Louis Rossmann et Kevin O’Reilly...