Orange Cosmic d'Apple : Leçon de Marketing Digital pour les Entreprises Marocaines

L'engouement planétaire pour l'Orange Cosmic d'Apple dépasse le simple phénomène de mode. C'est une masterclass en stratégie marketing digitale et en...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

L'engouement planétaire pour l'Orange Cosmic d'Apple dépasse le simple phénomène de mode. C'est une masterclass en stratégie marketing digitale et en...

La levée de fonds record de 890 millions d'euros pour AMI Labs, dirigée par Yann LeCun, marque un tournant. Au-delà du buzz technologique, elle offre un...

Une vaste opération de fraude publicitaire, touchant 25 pays et diffusée via Meta Ads, vient d'être mise à jour par les experts de Bitdefender Labs. Avec...

C'est fou hein, mais un CD-ROM de catch sorti en 1999 a gardé ses vidéos sous DRM durant 25 piges et tout ça juste parce que le serveur qui filait les clés de déchiffrement a disparu. Du coup personne pouvait plus rien lire. Jusqu'à maintenant. Le WCW Internet Powerdisk, c'était un disque promo...

Une récente décision de justice française, condamnant une banque à rembourser une cliente victime de spoofing téléphonique, souligne un défi crucial de...

Les événements commerciaux majeurs, comme les Ventes Flash d'Amazon, ne sont pas qu'une aubaine pour les consommateurs. Ils représentent un cas d'école en...

Vous souhaiter équiper votre ordinateur avec un logiciel dernier cri ? Ou bien, tout bonnement trouver la suite bureautique comme le système d'exploitation qui répond enfin à votre besoin ? Ces produits sont non seulement disponibles, mais ils le sont, en plus, à petits prix.

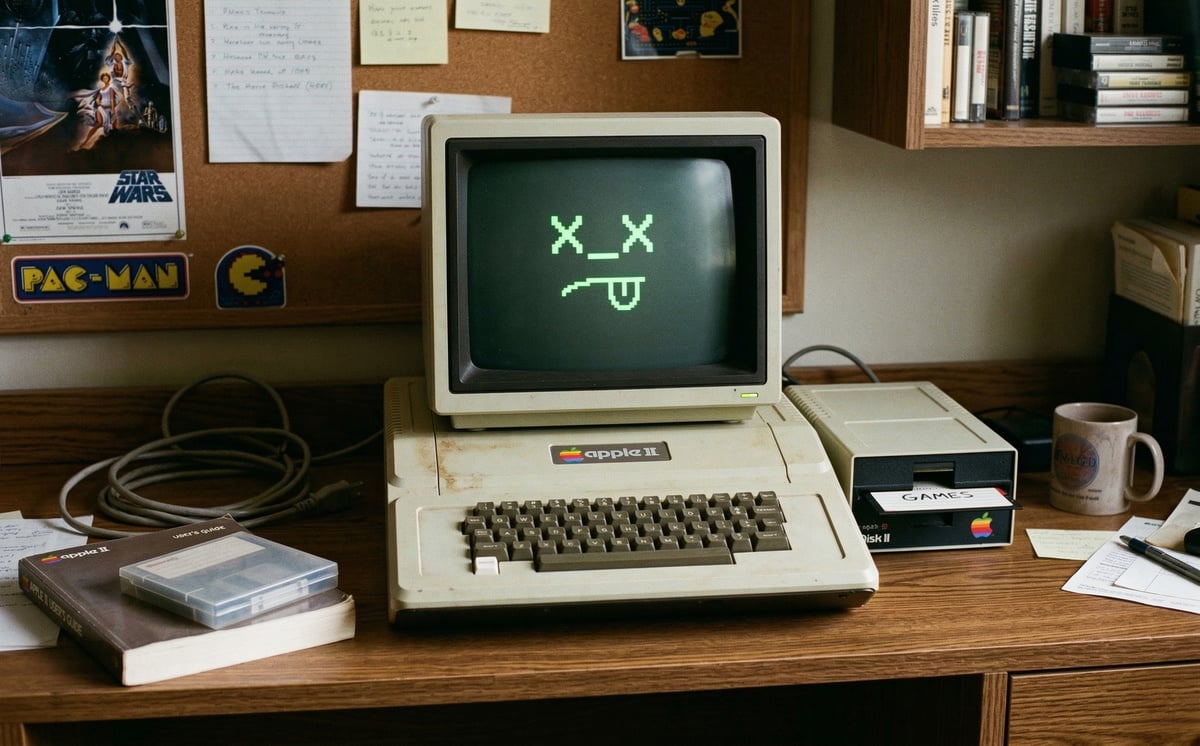

Mark Russinovich, CTO de Microsoft Azure, a donné à Claude Opus 4.6 un programme qu'il avait écrit en assembleur 6502 pour Apple II en mai 1986. L'IA d'Anthropic y a trouvé des vulnérabilités. Une découverte possible grâce à Claude Code Security, un outil qui a déjà débusqué plus de 500 failles...

When Tony Fadell started working on the iPod, usability often trumped security. The result was an iterative process. Every time someone would find a security weakness or a way to hack the device, the development group would iterate to add measures and fix the issues. Yet, flaws would frequently be...

Un acteur malveillant propose sur le dark web un exploit ciblant Windows Remote Desktop Services, une faille corrigée par Microsoft en février, mais tout de même mise en vente pour 220 000 dollars.

Dans un monde numérique interconnecté, la gestion de la réputation et des risques juridiques en ligne est cruciale. L'affaire opposant Nintendo à...

Andy Nguyen, chercheur en sécurité informatique, a réussi à installer Linux sur une PlayStation 5 et à faire tourner GTA 5 Enhanced Edition en 1440p à 60 images par seconde, ray tracing activé. La console se transforme alors en une sorte de « Steam Machine ». Mais l'exploit ne fonctionne que sur...