Debian 13 Trixie : RISC-V, fin du 32 bits, le bug de 2038

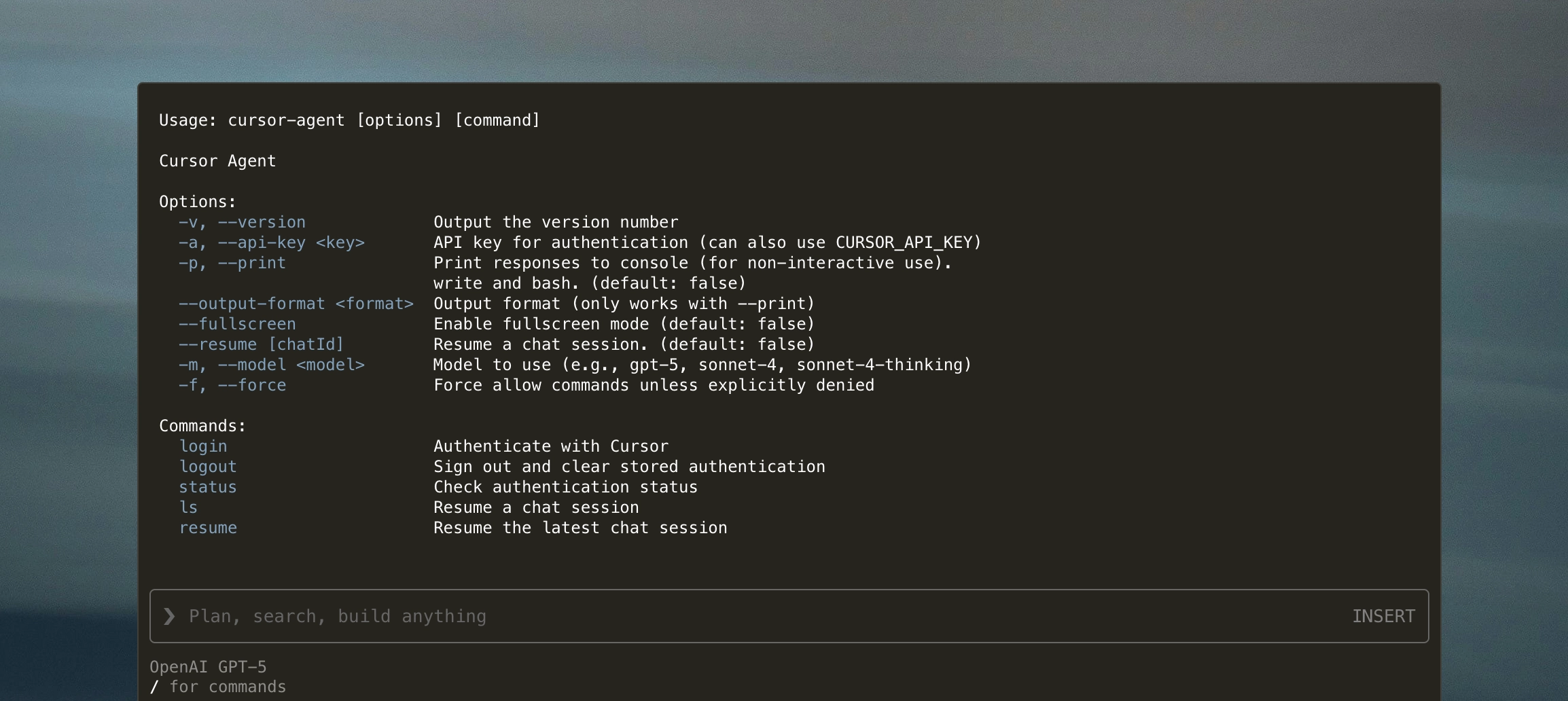

Debian 13 est disponible depuis quelques heures. Cette version a demandé 2 ans de travail aux nombreux contributeurs. En tout, plus 44 000 packages ont été mis à jour sur 69 830 contenus dans l'OS et 14 100 sont nouveaux. Il s'agit d'une version majeure notamment avec la fin du 32 bits, le support...