Stratégie Digitale : Atterrissez Votre Marque en Tête des Résultats

La mission Artemis II a marqué les esprits par la précision de son retour sur Terre. Pour une entreprise, atteindre ses objectifs en ligne requiert la même...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

La mission Artemis II a marqué les esprits par la précision de son retour sur Terre. Pour une entreprise, atteindre ses objectifs en ligne requiert la même...

-- Article en partenariat avec Surfshark -- On voit passer beaucoup d'affirmations sur les VPN. Certains promettent l'anonymat total. D'autres vendent l'idée qu'un simple clic suffit pour devenir invisible. La réalité est plus nuancée, et c'est tant mieux : comprendre les limites d'un outil, c'est...

Loi SURE et ADN : Un Cas d'École sur la Gouvernance des Données Le projet de loi SURE, visant à utiliser les bases de données génétiques américaines...

Une nouvelle arnaque au phishing, ciblant spécifiquement les utilisateurs de Booking.com juste après leur réservation, alerte sur la sophistication des...

Dans un environnement digital marocain en pleine croissance, la sécurité de vos données et de vos communications n'est plus une option, mais un pilier...

Une cyberattaque mondiale expose la vulnérabilité des infrastructures digitales Une vaste campagne d'espionnage ciblant des milliers de routeurs...

Dans un monde hyper-connecté, les menaces digitales évoluent rapidement, visant les infrastructures critiques comme votre entreprise. Votre présence en...

Une nouvelle menace cybernétique ciblant les utilisateurs de MacOS vient d'être révélée, exploitant un outil système de confiance pour voler des données...

L'annonce imminente des Samsung Galaxy Z Fold 8 et Flip 8 est plus qu'une nouvelle technologique. C'est le signal d'une transformation profonde des usages...

Une crise infrastructurelle aux États-Unis, où la moitié des nouveaux data centers seraient reportés, crée une onde de choc mondiale. Pour les...

Un chercheur en sécurité a mis en ligne le code d’exploitation de BlueHammer, une faille d’élévation de privilèges locale signalée à Microsoft mais toujours non corrigée. Le PoC n’est pas parfaitement stable, mais plusieurs spécialistes ont confirmé qu’il fonctionnait.

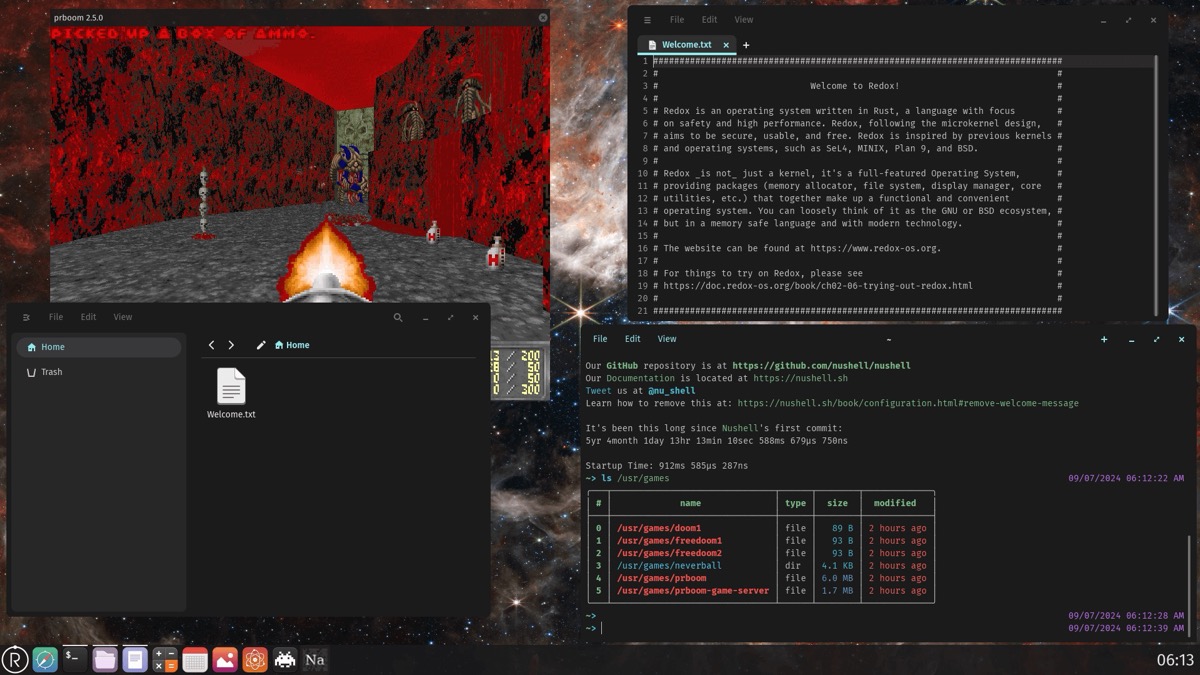

Redox OS vient de publier son dernier rapport d'avancement et il y a du nouveau. En plus des progrès sur les pilotes graphiques et le bureau COSMIC, le projet open source a adopté une politique stricte : toute contribution générée par une intelligence artificielle sera refusée et son auteur banni....