Sécurité informatique : le piège des accès partagés en entreprise

Un cas qui fait réfléchir : quand un accès partagé mène au licenciement Imaginez la scène : une salariée est licenciée parce que son mari a utilisé...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Un cas qui fait réfléchir : quand un accès partagé mène au licenciement Imaginez la scène : une salariée est licenciée parce que son mari a utilisé...

Entre l’explosion des contenus générés par l’intelligence artificielle et la manipulation des écoutes, le streaming musical traverse une crise...

Une fuite de données massive qui secoue le numérique Le 23 avril dernier, une cyberattaque d’envergure a frappé la plateforme Parcoursup, exposant les...

Face à la montée des cyberattaques, les entreprises marocaines doivent repenser leur stratégie de sécurité numérique. Un nouveau ransomware, exploitant...

Mis à part son auteur, y'a un truc qui sent pas bon dans l'avant-projet de loi de Laurent Nuñez sur le séparatisme et l'entrisme. Au milieu des mesures sur la dissolution d'assos et l'interdiction d'ouvrages, le texte prévoit en effet d'étendre fortement les pouvoirs de blocage administratif des...

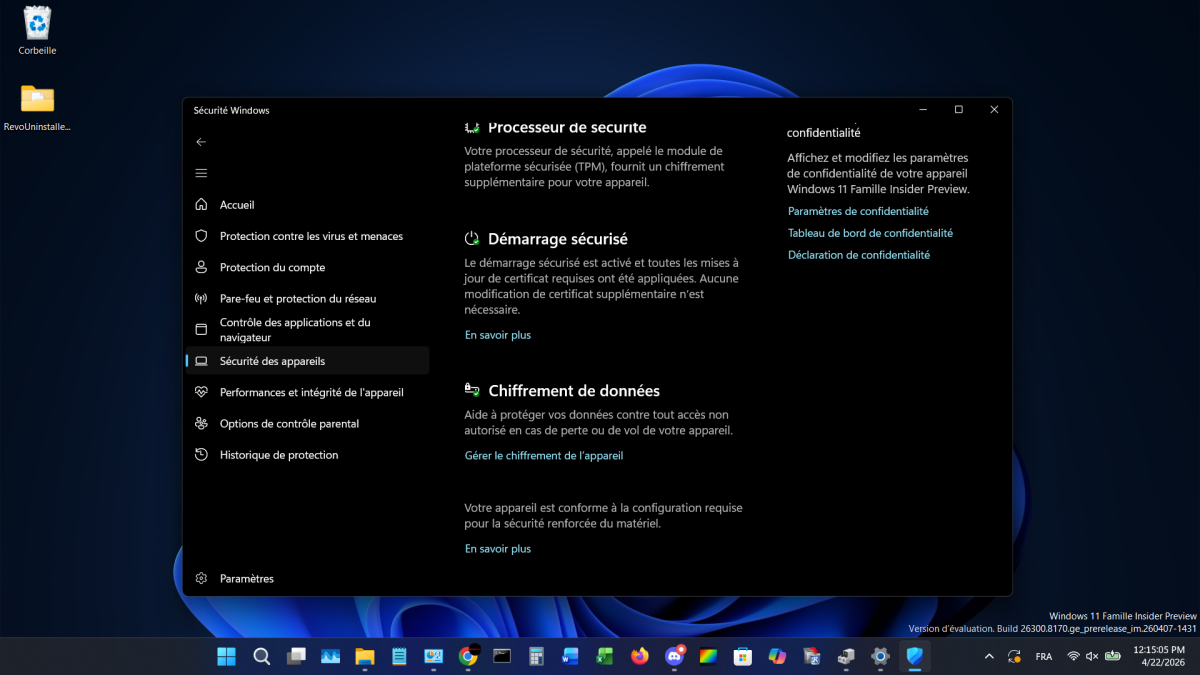

Fini les vérifications obscures dans les journaux système. Windows 11 commence à afficher, dans Sécurité Windows, si votre PC a bien reçu les nouveaux certificats Secure Boot ou s’il faut agir.

Les dérives en ligne ne sont plus un secret pour personne. Entre harcèlement, propos toxiques et risques bien réels pour les plus jeunes, parfois exposés à des individus malveillants, les plateformes cherchent désormais à protéger les utilisateurs, et le jeu vidéo n’échappe pas à cette (triste)...

Ça y est les amis, comme à Fraggle Rock, Google entre enfin dans la danse de la musique IA avec Flow Music . Son service vient de sortir en freemium, et c'est la réponse officielle de Mountain View à Suno et Udio . Et derrière le volant, on retrouve Lyria 3, le modèle de DeepMind spécialisé dans la...

Si le contenu des échanges échappe de mieux en mieux aux regards extérieurs, l’accès aux services continue de dépendre de données comme l’adresse IP, le navigateur ou le comportement de navigation, mobilisées pour juger de la légitimité d’une requête, au prix d’une confidentialité tronquée.

En Indonésie, avant de vendre un jeu vidéo, les éditeurs doivent le soumettre à un organisme de classification (l'IGRS) pour obtenir une note d'âge, un peu comme le PEGI en Europe. Pour obtenir leurs notes, les éditeurs envoient des vidéos de gameplay, des infos sur le contenu du jeu, et leurs...

« Cochez toutes les images avec des feux de signalisation. » Cette expérience, familière à tout internaute, est bien plus qu'une simple vérification....

This is today’s edition of The Download, our weekday newsletter that provides a daily dose of what’s going on in the world of technology. The problem with thinking you’re part Neanderthal There’s a theory that many of us have an “inner Neanderthal.” The idea is that Homo sapiens and a...