IA et Sécurité Web : Un Risque pour Votre Stratégie Digitale au Maroc ?

Dans l'écosystème digital marocain en pleine croissance, la sécurité informatique est le pilier invisible de toute stratégie en ligne réussie. Une...

Découvrez nos derniers articles sur le développement web, le design et les technologies digitales qui façonnent l'avenir

Dans l'écosystème digital marocain en pleine croissance, la sécurité informatique est le pilier invisible de toute stratégie en ligne réussie. Une...

Vous avez déjà essayé de suivre ce qui se passe dans la recherche en informatique ? Moi oui, et c'est l'enfer. Chaque semaine, des centaines de nouveaux papiers débarquent sur arXiv . Et entre le machine learning, la vision par ordinateur, la crypto, le NLP et tout le reste, y'a de quoi perdre la...

Dans l'écosystème digital marocain en pleine croissance, la sécurité des données et la confidentialité en ligne sont devenues des piliers stratégiques....

IIM est une école créée en 1995 à Paris La Défense. Elle annonce cette semaine un nouveau mastère dédié à l'IA et à la cybersécurité. Cette formation en alternance vise les étudiants Bac+3. Elle vise à former des experts capables de concevoir, sécuriser et auditer des systèmes intégrant des...

Optimisez Vos Applications avec les Dernières Évolutions de Go Pour les entreprises marocaines engagées dans leur transformation digitale, le choix de la...

Nous vous proposons l'index des articles parus en 2025, numéro par numéro. Retrouvez l'intégralité de l'index des articles du magazine Programmez! depuis le n°100 (2006) : https://github.com/francoistonic/indexprogrammez2025Un immense merci à Valérie Turmel pour la réalisation de ce...

Le domaine de la cybersécurité met en œuvre de nombreuses technologies de pointe en termes de cryptographie, d’intelligence artificielle, d’IHM. Le recours à la recherche universitaire dans ces domaines semble une évidence. Mais pour les start-up, les différences culturelles sont majeures.

Vous vous souvenez de keys.lol qui permettait de parcourir toutes les clés privées Bitcoin et Ethereum possibles ? Ou de everyuuid.com qui listait tous les UUID existants ? Hé bien voici la dernière création dans cette noble lignée de l’exhaustivité : infohash.lol , le site qui énumère tous...

Longtemps considérée comme une question reléguée à un futur lointain, la cryptographie post-quantique (PQC) est aujourd’hui une réalité. Keyfactor a relevé les 6 excuses les plus courantes et explique pourquoi il est urgent de les dépasser.1. « Nous ne savons pas quels algorithmes seront...

Ce que j’apprécie le plus dans tout ce qui est recherches en physique quantique, ce n’est pas la physique complexe ou les qubits intriqués. Non, c’est la créativité déployée par les chercheurs pour faire croire que leurs machines peuvent factoriser n’importe quoi, alors...

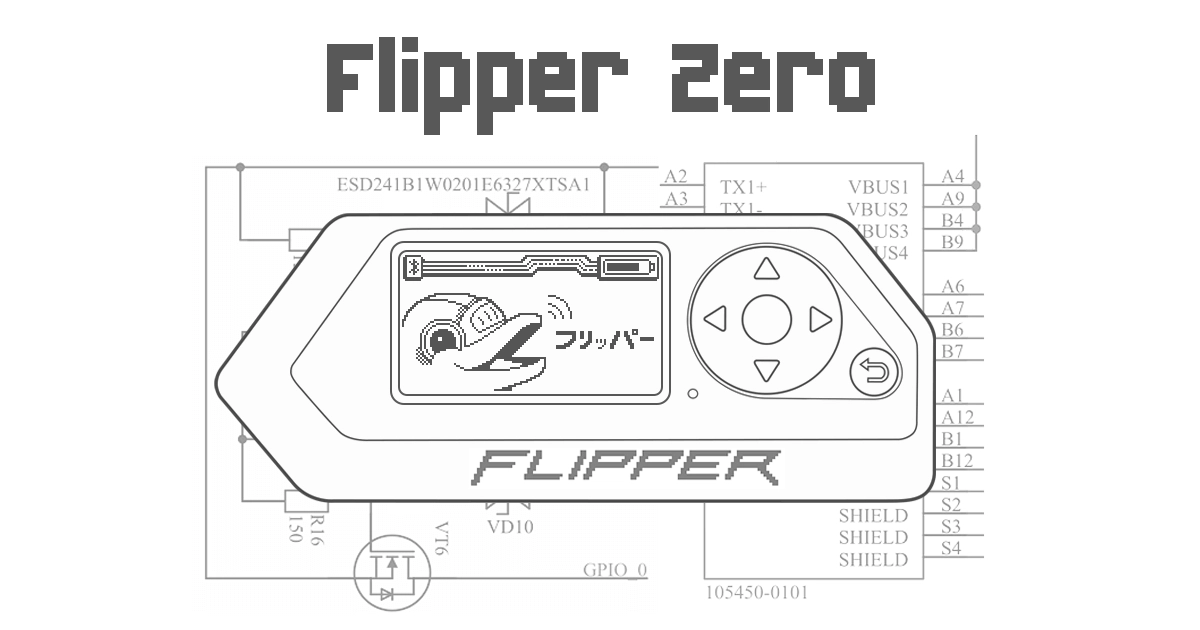

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture ! Bon, vous connaissez sans doute le Flipper Zero, ce petit boîtier orange qui ressemble à un Tamagotchi sous stéroïdes et qui fait flipper Amazon, le Canada et à peu près tous les responsables sécurité de la planète....

Hashcat est un outil open source pour retrouver les mots de passe. Certains diront qu'il est l'ultime casseur de mot de passe ! Il supporte plus de 300 algos de hashage et 5 modes d'attaques. Il est optimisé pour les CPU, GPU et tout hardware accéléré sous Linux, macoS et Windows. La version 7 est...